摘要运算的算法等级至少是大于等于SHA256的安全级别,足以证明SHA256的重要性。今天给大家带来SHA256的C源码版本实现,欢迎大家深入学习和讨论。

2022-09-15 02:50:00 3231

3231

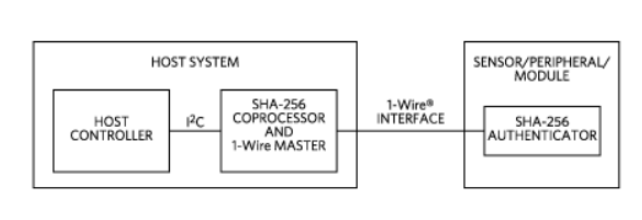

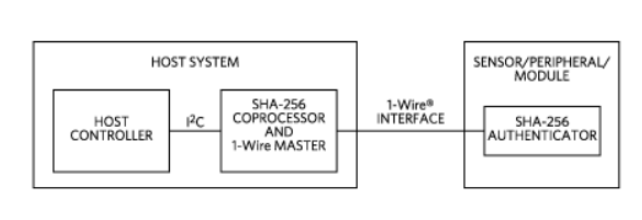

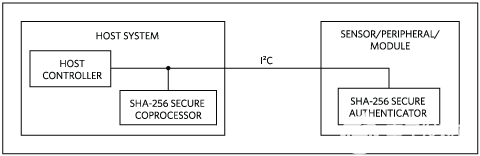

DS2465是一个SHA-256内置的1-Wire®主提供的SHA-256和记忆功能的主机系统,通信与操作1线SHA-256的所需的协处理器。

2012-06-12 09:47:07 2858

2858

【安全算法之SHA1】SHA1摘要运算的C语言源码实现

2022-10-31 10:42:46 2361

2361

【安全算法之SHA512】SHA512摘要运算的C语言源码实现

2022-09-16 19:20:47 2663

2663

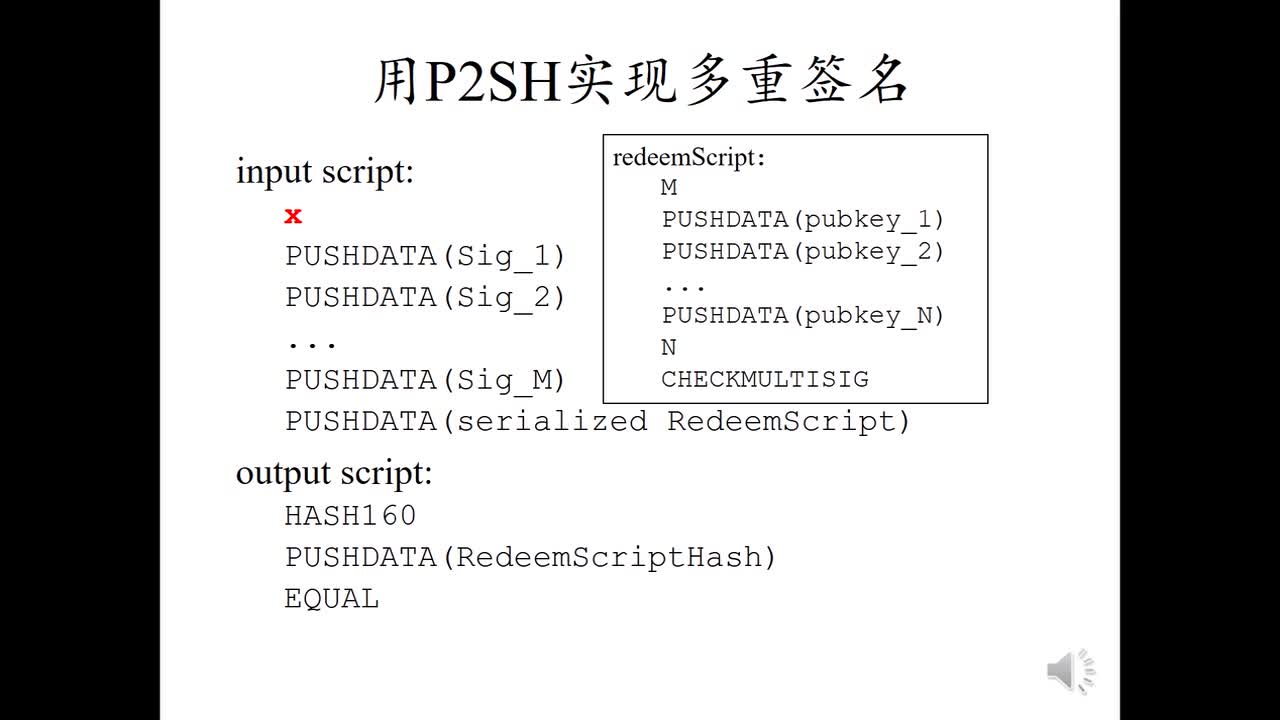

`最近几年比特币的火爆带动了人们对区块链技术的研究。当然我们在这里并不讨论区块链技术本身,而是讨论一下区块链中的SHA算法的应用。对于SHA系列算法我们已经在前面作了说明,在这里也不再重复。1、区块

2018-03-30 22:20:15

了说明以实现安全哈希算法(SHA)功能SHA-1、SHA-224和SHA-256。

Arm®v8.2-A扩展、Armv8.2-A-SHA和Armv8.2-SM添加了A64指令以加速

SHA

2023-08-09 07:15:30

密。

它还添加了实现安全散列算法(SHA)函数SHA-1、SHA-224和SHA-256的指令。

ARM®v8.2-A扩展Armv8.2-A-SHA和Armv8.2-SM添加了A64指令以加速

2023-08-17 07:26:51

和解密。

它还添加了实现安全散列算法(SHA)函数SHA-1、SHA-224和SHA-256的指令。

ARM®v8.2-A扩展Armv8.2-A-SHA和Armv8.2-SM添加了A64指令以加速

2023-08-17 06:54:31

密。

它还添加了实现安全散列算法(SHA)函数SHA-1、SHA-224和SHA-256的指令。

ARM®v8.2-A扩展Armv8.2-A-SHA和Armv8.2-SM添加了A64指令以加速

2023-08-17 06:45:41

密。

它还添加了实现安全散列算法(SHA)函数SHA-1、SHA-224和SHA-256的指令。

ARM®v8.2-A扩展Armv8.2-A-SHA和Armv8.2-SM添加了A64指令以加速

2023-08-17 06:25:22

和解密。

它还添加了实现安全散列算法(SHA)函数SHA-1、SHA-224和SHA-256的指令。

ARM®v8.2-A扩展Armv8.2-A-SHA和Armv8.2-SM添加了A64指令以加速

2023-08-17 07:08:35

Cortex‑A75核心加密扩展支持Armv8‑A加密扩展。

加密扩展将新的A64、A32和T32指令添加到高级SIMD中,以加速高级加密标准(AES)加密和解密。它还添加了实现安全哈希算法(SHA)函数SHA-1、SHA-224和SHA-256的指令。

2023-08-02 06:39:23

正在使用 PSOC4 开发板 (CY8KIT-149),尝试让 SHA256 和 CRC 加密功能正常运行。 这两个函数都会持续返回 0。Cy_Crypto_Enable (CRYPTO) 成功了

2024-01-30 07:04:57

物联网技术从最开始的概念性技术,如今已经在日常生活中被广泛应用,如电表预付费、智能门禁管理等。Maxim对加密产品的研究拥有超过20年的历史经验,本文主要介绍了Maxim Deep cover NFC产品的加密算法、安全器件认证和产品应用案例等。

2019-08-28 07:57:22

crypto-js已支持的算法有:MD5、SHA-1、SHA-256、HMAC、HMAC-MD5、HMAC-SHA1、HMAC-SHA256、PBKDF2、AES、RC4、DES等。

特点

• 安全性

2023-09-08 15:10:17

本帖最后由 mr.pengyongche 于 2013-4-30 03:21 编辑

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704

2012-03-21 09:54:24

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-03-05 11:02:01

成本效益的对称身份验证,使用SHA-256 哈希算法与 4.5Kb EEPROM 整合。对称的身份验证相对而言速度要快,但安全性要低一点。在一些安全性要求不是特别高的情况下,这款相对成本低点的设备无疑是

2016-08-24 11:37:39

什么是区块链?比特币跟区块链什么关系?有区块链的实例吗?

2021-05-17 06:47:04

碰撞的几率,从计算理论上来说是非常小的。任何对输入信息的变动,都有很高的几率导致的信息摘要大相径庭。SHA实际上是一系列算法的统称,分别包括:SHA-1、SHA-224、SHA-256、SHA

2018-02-04 14:23:35

本帖最后由 eehome 于 2013-1-5 09:49 编辑

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为

2012-02-16 13:33:56

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-02-14 11:34:47

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-02-17 10:14:40

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-02-28 14:05:07

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-03-05 11:04:40

本帖最后由 janbe 于 2012-7-23 15:32 编辑

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为

2012-03-15 10:24:26

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-02-17 10:12:49

BTC-比特币的运作与发行

2020-11-06 06:42:49

,都需要专人看管,再一个就是技术人员,因为机器24小时每天运转,不可能不会出现一些故障,这样又多出一笔开销。在比特币世界里,有些非常有意思的比喻,像挖金子一样“挖”比特币叫做“挖矿”,挖比特币的人被称为

2018-06-04 11:14:42

回收蚂蚁矿机,回收比特大陆矿机,收购比特币矿机全国上门回收蚂蚁矿机比特大陆矿机包括(蚂蚁矿机T9+ 10.5T、蚂蚁矿机S9i 13T、蚂蚁矿机S9i 13.5T、蚂蚁矿机S9i 14T、L3++

2018-06-01 10:32:38

标题基于STM32的C语言SHA256加密算法本文博客链接:作者:zsj ,转载请注明.项目中用到了一个新的加密算法(SHA256),我之前只用过AES的加密算法,SHA256的加密算法没有用

2022-02-14 06:48:17

S32K1 CSEc 模块内部只有 AES128 引擎。在 S32K1 CSEc 中还没有支持 SHA256 的原始引擎。但是,客户可以参考以下参考代码在其应用程序中通过软件实现 SHA256

2023-04-18 08:43:18

在IPSec协议中认证使用SHA-1和MD5单向散列函数算法实现,通过使用FPGA高速实现SHA-1消息认证算法。

2021-04-13 06:02:01

随着虚拟货币的崛起,针对虚拟货币算法优化定制的电脑主机设备“矿机”掀起一阵热潮,2017下半年以来,比特币价格飞涨,也推高了矿机的行情。矿机生意的火爆也成就了矿机电源,特别是对1kW~3kW高效率电源的需求。

2019-07-18 06:20:31

找人做asic运算sha256的机器,报酬一台1万+++有能做的发邮件1431275231@qq.com

2013-03-22 17:28:05

不需要通过银行或任何第三方网络,而是直接以点对点的形式发到手机钱包中。在收到比特币之后,你就可以通过当地交易所把它换成法币,或者把它存在一个U盘里(甚至只需要记住一串助记词),这样就能彻底远离那些不必要

2019-01-01 23:23:36

现在比特币涨的猛,有人在搞这个东东的挖矿机吗?一起交流下呀。

2013-04-20 10:01:56

我在其他网站上看到有通过C语言实现 PBKDF2 / HMAC-SHA256 的,想知道有谁用LabView实现过这个算法哇?

2017-05-28 21:23:25

的矿机,在做工跟加工方面都好很多,提高了很多,这是非常重要的一点,不管是在哪几个方面,在生产量方面也会越来越好,随着现在时代的不断的改变,矿机电源的应用会越来越精细化。因为比特币挖矿需要多显卡多芯片...

2021-12-27 07:30:45

在不需要审批、人人都有权发行的前提下,避免通货膨胀,并无法伪造。支付完成之后,用户就失去对该比特币的所有权。 用户可以根据中本聪的体系通过复杂的算法和大量计算资源来获取比特币,只要下载了开源客户端,让自家

2013-12-15 11:17:12

AT88SA102S是ATMEL新推出基于高安全性的安全认证加密IC。采用标准SHA-256 哈希散列算法,消息总长度为704位(88字节),产生256位(32字节)消息摘要。SOT-23-3 封装

2012-02-14 11:36:48

著名风险投资者和AngelList首席执行官Naval Ravikant解释说比特币要想成为一种优质的价值存储只需要活着就行了。 他说: “比特币成为一种优质的价值存储所有必须要做的就是活着

2017-09-06 21:25:41

超级计算机挖比特币,趋势洞察京东方陈炎顺:细分应用场景承载物联个性化需求在2019年京东方全球创新伙伴大会上,京东方董事长陈炎顺表示,千千万万的细分应用场景承载了物联时代的个性化需求,要满足这些需求,就需要...

2021-07-28 08:38:18

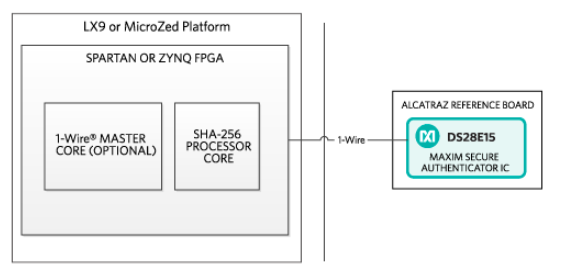

本文分析了SHA-256 算法的基本工作流程,对算法硬件实现的关键路径进行了优化设计,讨论了几个关键模块的设计方案。最后给出了基于Altera

2009-09-09 09:55:33 28

28 (SHA-256)的高度加密、双向、质询-响应安全认证功能。512位用户可编程EEPROM阵列为应用数据提供非易失存储,附加的保护存储器用于存储SHA-256算法的

2023-07-13 17:14:07

爱特梅尔推出带有SHA-256加密引擎之低功耗电池加密认证IC AT88SA100S

爱特梅尔公司 (Atmel Corporation)宣布推出超低成本之电池加密认证IC产品AT88SA100S,适用于手机、相机、便

2009-11-05 09:35:50 741

741 Supports DES, 3DES, AES, MD5, SHA-1, and SHA-256 algorithms Simple, flexible programming model

2011-03-25 16:37:57 0

0 介绍了一种适于TUD 系统的SHA256算法和HMAC算法! 给出了在FPGA上实现SHA256算法和HMAC 算法的一种电路设计方案!并对算法的硬件实现部分进行了优化设计! 给出了FPGA的实现结果

2011-05-16 16:50:45 141

141 The DS2465 is a SHA-256 coprocessor with built-in1-Wire master that provides the SHA-256

2012-06-12 09:51:10 55

55 DS2465是一款SHA-256协处理器,内置1-Wire主控制器,提供主机系统与1-Wire SHA-256从器件通信及操作所要求的SHA-256和存储器功能。

2013-04-23 09:53:21 86

86 GD32-Colibri-F207实验板SHA224_SHA256_DMA,很好的GD32资料,快来学习吧。

2016-04-21 10:49:49 9

9 SHA_1算法的高速ASIC实现_杜晓婧

2017-01-07 21:28:58 2

2 SHA-1(Secure Hash Algorithm)是一种非常流行的安全散列算法,为了满足各种应用对SHA-1算法计算速度的需要,该文围绕Hash 函数,基于本课题组的密文取情平台,对SHA

2017-10-30 16:25:54 4

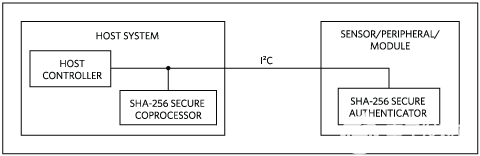

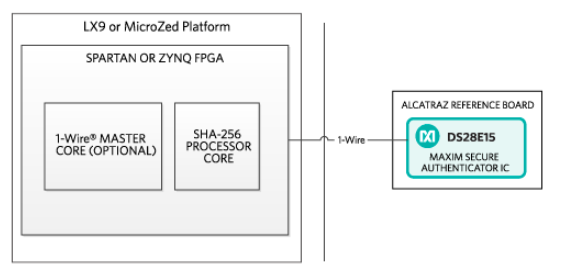

4 认证器和配套的安全协处理器。该系列产品提供高级物理安全,可实现无与伦比的低成本IP保护、防克隆及外设安全认证技术。本文介绍了基于SHA-256安全认证的工作原理,以及安全认证系统采用的双向认证功能。

2018-03-16 08:39:00 5033

5033

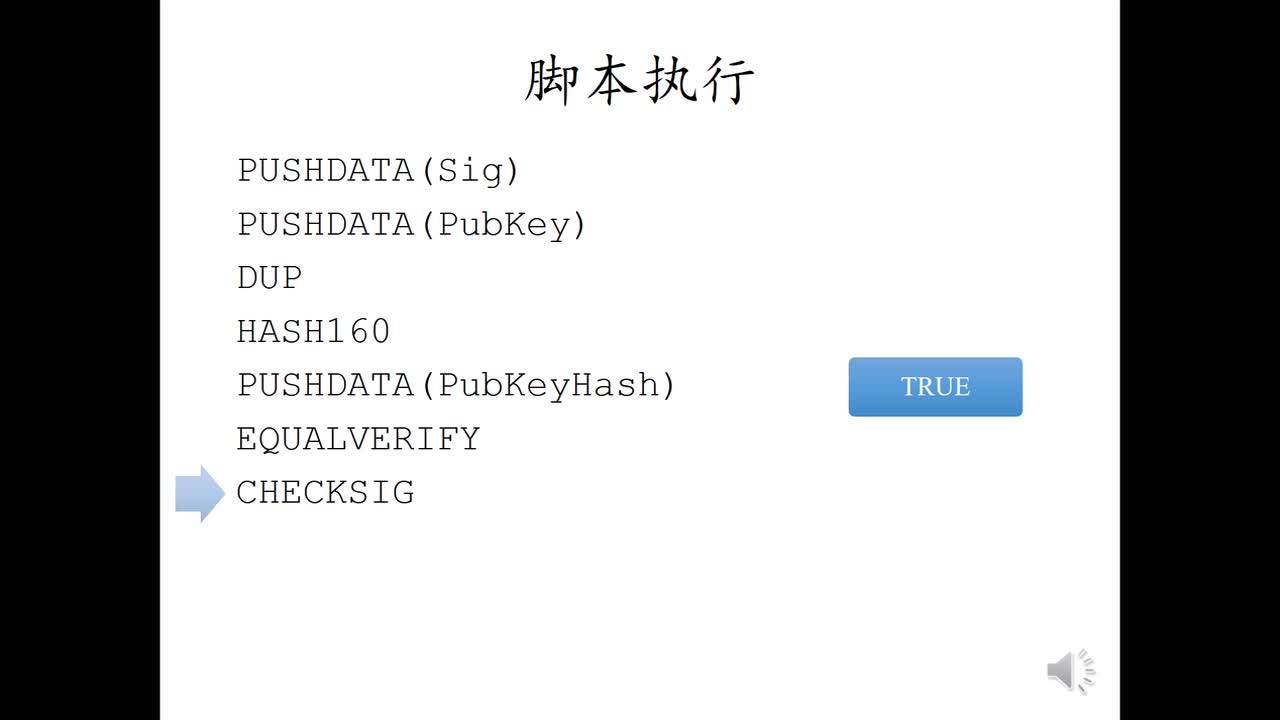

比特币采矿涉及矿工解决复杂的计算难题,以找到一个块,然后将其附加到比特币区块链。就是我们经常称的工作量证明(proof-of-work),它涉及SHA-256哈希函数的计算。

2018-05-11 16:30:59 7911

7911

区块Hash值时(即挖矿的过程),都使用了Hash算法,特别是SHA256算法。比特币系统本身也就是加密算法的衍生物。

2018-06-08 14:01:43 4728

4728 比特币挖矿只是进行SHA256哈希值计算,这种计算功能单一,虽然也能CPU计算,但是从成本、效率上考虑并不划算。所以矿机企业专门设计了用于SHA256(或其他算法)计算的ASIC芯片。

2018-08-31 10:22:00 11022

11022 新Antminer S9 Hydro可以用来开采比特币和比特币现金等主流货币。本质上是带有水冷却的Antminer S9,支持SHA-256算法。它的散列率为18T,墙的功耗为1728W。

2018-08-27 10:56:00 1933

1933 在比特币的场景下所有交易均被记录在区块链系统中,竞争者要书写完成一个区块需要经过SHA-256寻找幸运数字(Nonce)。SHA(Secure Hash Algorithm)算法具有单向性,且幸运

2018-09-30 11:33:17 966

966 了解如何利用SHA-256认证技术保护您的研发投资。

2018-10-09 03:40:00 2979

2979 的数学知识以及一些图表。它是一组称为SHA-2的哈希算法的一部分,其中包括SHA-256,也用于比特币区块链的哈希算法。

2019-01-24 11:22:29 22922

22922 全球第一大加密货币矿机公司——比特大陆今日正式发布第二代7nm芯片BM1397。据悉,该芯片支持SHA256算法,可用于BTC、BCH等加密数字货币挖矿,并将运用于下一代SHA256算法的蚂蚁矿机新品S17和T17。

2019-02-21 16:41:35 5805

5805 124700个比特币。而彼时主流的CPU芯片如Core 2 Duo E8400,算力为6.9Mhash/s。所以当时的电脑发烧友,在家里或者网吧就能轻松挖矿。但由于CPU为了处理通用复杂指令而设计(CISC),对于挖矿这种SHA256算法的计算速度并不理想。

2019-03-11 10:58:21 3900

3900

4月8日消息,加密货币矿机公司比特大陆今日正式发布蚂蚁矿机新品Antminer S17 Pro。比特大陆介绍称,这是其迄今为止性能最强的SHA256算法矿机,可支持BTC、BCH等加密数字货币挖矿。

2019-04-09 08:47:26 5562

5562 Coiledcoin允许合并挖矿,这意味着挖比特币Sha-256算法的矿工可以同时挖Coiledcoin,这让其非常容易被51%攻击。当时,Luke运行着Eligius矿池,这导致一些社区成员指控

2019-05-24 11:27:49 1166

1166

自己有更大可能性计算出正确的哈希值。

比特币采用的就是SHA256算法,共识机制比较高,容错性好,但达成共识要全网参与运算,效率较低,资源消耗也大。

2019-07-30 14:36:42 13037

13037 超级计算机与比特币矿机的需求不同,因为他们必须解决其他任务。对于专业的比特币矿机,使用所谓的ASIC芯片,其已针对哈希SHA-256算法进行了优化。如果一台超级计算机现在要进行比特币挖矿,那么哈希

2019-08-15 11:04:51 5153

5153 区块链行业关于挖矿的概念,最初是源于比特币。由于其共识机制为 PoW,比特币每 10 分钟出一个块( Token 奖励和手续费),想要获得比特币,只能通过挖矿算法 SHA-256,计算出符合条件的结果,打包区块来获得比特币。

2019-08-15 11:17:12 14409

14409 一般而言,大型矿池的矿工们来自世界各地。2010年之前,人们可以用中央处理器(CPU)来挖比特币;之后,一个名为Artforz的匿名身份者利用图形处理器(GPU)挖出比特币,一时间成为了比特币社区

2019-08-15 11:22:46 1226

1226 8月19日,BCH和BTC网络之间的组合SHA-256哈希值达到了每秒超过91 exahash(EH / s)的惊人高度。对今天的网络哈希值的一个显着贡献是制造下一代比特币矿机,产生大量的算力。目前

2019-08-22 10:22:11 2188

2188 认证。这个新系统提供先进的物理安全性,以提供无与伦比的低成本 IP 保护、克隆预防和外围身份验证。本文解释了基于 SHA-256 的安全系统的一般逻辑,并介绍了身份验证系统使用的双向身份验证功能。 安全认证系统 实施安全认证系统需要将主机系统与传感器

2021-06-20 17:54:20 1540

1540

实施 SHA-256 质询-响应。用于购买的电路板、硬件和固件设计文件为快速原型设计和开发提供了完整的系统信息。 智能工厂、工业和医疗应用利用现代 FPGA 的灵活性和高性能。随着这些系统的连接

2021-06-20 17:57:16 5398

5398

标题基于STM32的C语言SHA256加密算法本文博客链接: 作者:zsj ,转载请注明. 项目中用到了一个新的加密算法(SHA256),我之前只用过AES的加密算法,SHA256的加密算法

2021-12-09 14:36:07 34

34 【安全算法之SHA384】SHA384摘要运算的C语言源码实现

2022-09-16 08:46:32 2039

2039 2022-11-17 12:42:20 0

0 2022-11-17 12:42:29 0

0 德赢Vwin官网

网站提供《带有PYNQ和Vitis HLS的SHA256加密加速器.zip》资料免费下载

2023-02-09 10:32:49 2

2 DS28C22是一款带有IC接口的DeepCover安全认证器,采用SHA-256算法进行双向认证。其他功能,包括 3Kb 用户 EEPROM 阵列、多种存储器保护方法和高级物理安全性,相结合

2023-02-20 09:36:32 732

732

德赢Vwin官网

网为你提供ADI(ADI)MAX17300-MAX1713:1-Cell 模型Gauge m5 EZ 燃料压高,配有保护器和SHA-256认证数据表相关产品参数、数据手册,更有

2023-10-09 18:36:38

德赢Vwin官网

网为你提供ADI(ADI)MAX66250 ISO 15693, SHA3-256, 256, 256-256, 256-Bit用户EEPROM 安全认证数据表相关产品参数、数据手册,更有

2023-10-09 19:19:02

德赢Vwin官网

网为你提供ADI(ADI)DS28E25: DeepCover Secure Authenticator with 1-Wire SHA-256 and 4Kb User EEPROM

2023-10-16 18:55:54

德赢Vwin官网

网为你提供ADI(ADI)DS28EL22: DeepCover Secure Authenticator with 1-Wire SHA-256 and 2Kb User EEPROM

2023-10-17 18:54:53

可以实现HEX文件的签名和验签, HEX提取方式:地址(4字节)+长度(4字节)+数据 。签名的算法是2个,分别是:SHA256+RSA2048, SHA512+ED25519.

2022-11-25 16:22:40 0

0

德赢Vwin官网

App

德赢Vwin官网

App

评论