网络世界是攻击者的下一个主战场。目前,攻击者正忙于寻找破坏关键基础设施的方法。据IAR 系统嵌入式安全解决方案的负责人Haydn Povey透露:“有26%的美国电网都被发现装有特洛伊木马,而网络战中,电网往往是最先受到攻击的部分。”但是,并非所有攻击都基于软件,有些是物理攻击,特别是物联网(IoT)的出现,涌现了一批进入敏感网络的新方法。“物联网市场本身不涉及篡改,但是由于很多新出现的IoT设备,尤其是对于工业IoT设备而言,物理攻击呈上升趋势。为了解决这个问题,防篡改功能出现在各种各样的芯片上。” 芯科实验室(Silicon Labs)的 IoT安全高级产品经理Mike Dow说。

攻击者的目的,窃取机密或破坏系统

被连接设备的安全性涉及到用于加密消息并确保通讯中的各方身份的真实性的加密功能。此类功能需要加密的密钥、证书和其他伪迹,以确保机密的有效性。其中一些攻击者越来越多地转向物理攻击,试图检索这些机密并破坏其安全性。防篡改就是为了保护这些机密。

但是有些时候,攻击者的目标不是窃取机密,而是禁用或破坏系统。Tortuga Logic的高级硬件安全工程师Alric Althoff 举了一个例子,“根据FIPS (联邦信息处理标准),随机数生成器(RNG)需要一个内置的健康测试,我们可以使用(电磁场)翻转尽可能多的位,RNG健康测试便会失败,数次失败之后,设备将自行禁用。”

由于失去了熵,已禁用的设备不再被允许执行加密功能,它所支持的系统便不再正常运行。Althoff表示:“这将促使RNG致力于增强安全性,并使其成为攻击载体。”

物理攻击要求攻击者拥有对被攻击单位实质上的占有。如果攻击成功,则攻击者将获得对该单元的访问权限。因此,每个单元都有其自己的唯一密钥非常重要,因为破解一个设备不会透露其他设备的秘密。

但是,访问一台设备并非一没有意义,通常受攻击的设备并不含有有价值的东西,该部分只是攻击者进入网络以访问其他地方更有价值的资产的一种方式。

篡改通常有一个目标,即以任何可能的方式提取加密密钥。最显而易见的方法是打开芯片搜寻存储密钥的依据。这可能来自存储器中的视觉线索,通过检测电路关键点处的电压或通过物理方式更改有源电路(即使只是暂时的)也可以。

一种常见的工具是聚焦离子束工具或FIB。与旧的一层一层剥离整个芯片的方法相比,它可以进行更精确的感测和钻井。通过谨慎地在未封装的芯片上进行操作,保持电源接通以便探测关键金属线。根据所使用的存储器类型,攻击者可能会尝试通过视觉上或电子方式检查存储值。

最近特别注意激光的使用。通过将激光聚焦在扩散区域上,光电效应可以使关联的节点改变状态。如果是节点是组合的,则之后可能会有一个短暂的“小故障”,但只要正确计时,即可在之后的触发器中被捕获。此类事件称为“单事件瞬态(SET)”。

也有可能直接攻击触发器,从而导致触发器处于翻转状态。这被称为“单事件失败(SEU)”。一旦能更改节点或触发器的值,就可以进一步探查电路的其余部分,以查看其响应方式。

某些非侵入式攻击者不会直接进入电路。相反,他们依赖于电路运行时泄漏的信息。这些“ 旁道攻击 ”涉及对电源线或电磁辐射的分析,以得到有关内部发生情况的线索。听起来似乎不太可能做到,但通过在涉及密钥的计算发生时观察这些伪迹以导出密钥却是可能的。

最后一类的篡改方式取决于找到一些异常行为,可以利用这些异常行为来泄露机密。这样的方式被称为“故障注入”或“故障感应”攻击,奇数电压或逻辑故障意外地导致了机密的丢失。西门子业务部Mentor安全设计主任Michael Chen说,这类方式不仅使用了随机的“模糊测试”,还使用了“特定的模式、’故障、快速/慢速、过压和欠压以及速度” 。芯片设计人员很难预料到这种攻击。“ 这些漏洞更难解决,因为它们要么是故意设计的或计划之外的问题,要么是从未见过的真正的攻击。” 他补充到。

强大的RF信号也可能导致意外行为。根据芯片工具用户手册,不断变化的磁场会在被测设备中产生感应电流,从而导致内部信号上的电压电平发生变化。这些变化的电压电平可能导致错误的读取(或写入),从而影响锁存器,寄存器等的结果。损坏内存,重置锁定位,跳过指令以及将故障插入加密操作都属于是电磁故障注入(EMFI)。

旁道攻击类型很多。Chen说:“并非所有的旁道都是功率/电磁的,它们可能是定时或总线监控,寄存器,缓存或存储器攻击。肯定还有数百万种我们尚未想到的方式。”

外壳保护与芯片保护

应对这些攻击对于物联网(IoT)设备来说是陌生的领域,但对于销售终端(PoS)系统中的芯片而言,却有很好的基础。这些单元用于支付卡行业(PCI),具有安全元件(SE),这些安全元件已通过法规和大部分金融机构的期望被严格锁定。

这些规则要求外壳是防篡改的,任何包含信用卡数据的内部芯片也都应具有防篡改功能,并且也必须屏蔽将信用卡阅读器连接到PoS系统的所有电缆。这些技术现在正在逐渐应用到更多普通芯片上,并且它们也正处于系统级应用。芯科实验室(Silicon Labs)的陶氏化学公司说:“如果无法发现未发现的情况,那么很难解决其他问题。”

在系统案例方面,电表和水表等计量公司多年来一直在实施防篡改措施,以防人们通过人为回退电表来减少实际费用。“计量行业已经习惯防篡改。医学界也开始对此进行研究,”陶氏说。在那些行业之外(包括PCI),找到工程级别的保护并不常见。可以通过将几个开关安装在适当的位置来增加这些功能,打开工程会改变开关的状态。以此警告系统采取对策。

即使断开系统未被接通,这一安全措施也需要电源。纽扣电池通常用在此处,PCI法规则规定纽扣电池必须持续使用两年,并且必须有足够的电量来一次性应对篡改企图。

如果在外壳级别检测到篡改,则外壳内部的系统则必须采取防御措施,具体细节由设计师决定。但通常,防篡改信号必须尽可能地通过通用I / O提供给CPU。“这里有有几种架构,” 芯科实验室(Silicon Labs)物联网产品高级应用经理Brent Wilson指出,“对于一个CPU,可以检测到漏洞并通过软件进行响应。对于两个CPU,其中一个是安全的,我们有一个这一事件的输入引脚,而不安全的CPU可以向片上SE发送信号。”

一旦进入外壳,带有敏感内容的单个芯片必须规避篡改尝试。一些对策是物理上的,而其他对策则涉及有源传感器。即使提供篡改证据也可能会有所帮助。“篡改技术经常被用来保护包装、标签、密封、标记和物理安全。”Chen说, “从水印、热敏感或紫外线敏感的材料以及粉碎/玻璃材料中提取的所有东西都会在任何物理篡改尝试中留下可见的痕迹。”

尽管硬件信任根(HRoT)通常主要在启动时运行,以确保系统干净,但它们在完成该任务后即关闭。美信整合产品公司(Maxim Integrated)的嵌入式安全负责人Scott Jones说:“完成所需的工作大约需要100毫秒。” 尽管启动防范攻击可能需要设计工作以及代码或电路,但是对于电池供电的设备而言,则不太可能有更多的关注。琼斯说:“加密操作不是经常性进行的,因此不存在实际功耗预算问题。” 相比之下,篡改检测传感器必须始终打开,以便它们可以随时检测到漏洞。

保护敏感信号的一种技术是将这些敏感信号掩埋在其他金属层下面。一些芯片会使用不带有功能信号的金属来屏蔽电路。如今,这种金属很活跃以便于可以检测信号是否被去除了。金属上的DC信号很常见,而最先进的技术可能会改用AC信号。

一些设计人员可能有意在敏感电路上方运行其他功能线,甚至是门电路。另一些设计人员则可能用专用生产线或策略性放置的假金属填充物。所有的情况里,电路上方的金属网既有助于屏蔽电路防止探头进入,也可以防止电磁辐射逸出。

如果使用存储器来存储密钥,则该存储器一定不能从视觉上检查其内容,且可以以电子方式检测单元格内容阻止尝试性篡改。可以对存储的密钥进行加密,但是随后需要一个密钥来解密。这可能是物理上不可复制的功能(PUF),用以创建启用所有其他安全功能的“根”密钥的区域。

光子传感器也变得越来越普遍,主要是为了用激光检测出电路中的任何篡改尝试。

许多对策可以阻止旁通道攻击。这些对策可能有助于阻止窃取秘密以及芯片的反向工程。Rambus公司防伪产品技术总监Scott Best说:“目标是向产品中插入至少一种反击者所不能克服的对策。” 方法包括:

在短时间内运行关键代码,然后断电,最大程度地减少在代码运行时分析芯片行为的机会。

运行“反向”指令-这些指令的作用将抵消有意指令的影响。

添加虚拟指令以使内部签名混乱。

故意添加噪声以混淆电磁信号。

打开真正的随机数生成器(TRNG)。

监控所有内容,包括配电网络、临界电压和电流、时钟、信号时序、内存访问速度、辐射和热量。

使用双轨转换逻辑(DTL)。这涉及通常在单条线上运行的信号,该信号被分成两行,不是每条线都指示要传输的静态值,而是一条线(沿任一方向)上的过渡指示为1,而另一条线上的过渡则指示为0。这确保了过渡的平衡,从而避免了表明使用哪个值的问题。此技术有多种变体。

如何应对篡改?

下一个问题是,一旦检测到篡改,该怎么办?可以提供多种响应,并且每个级别的升级时间点都将因设计人员和应用程序而异。完全没有响应是一种可采取的措施。下一个级别可能是通知应用程序以便采取措施。如果被破坏的严重程度足够高,则最核心的决定就是“破坏”系统:使其永久无法运行。

可以通过擦除密钥或密钥的一部分来对系统进行堆砌。它可能涉及销毁用于重新创建PUF输出的数据。在上述任何一种情况下,都将取消预先设置的密钥或“本机”(PUF)密钥——这是不可逆的步骤。从理论上讲,可以重新配置(或重新注册)设备——不涉及物理破坏,但这些补救措施意味着将设备重新投入制造流程,因此对于攻击者而言,损害是永久的。

所有这些,最大风险在于创建的响应过于敏感,从而导致意外阻塞。陶氏说:“工程检测的唯一缺点是它们可能很敏感,因此很难在制造中进行处理。” 导致阻塞的事件需要仔细过滤,因为这一步是不可逆的。极端环境(例如非常冷的温度)或诸如设备掉落之类的事件均不得触发篡改警报,这使达到平衡以检测真正的篡改同时又不将其他事件误解为篡改成为一项挑战。

对于具有内置防篡改电路的设备,可以配置篡改响应。如果该配置存储在某种可重新编程寄存器中,则攻击者可能会在进行攻击之前尝试更改该设置。芯科实验室(Silicon Labs)的Wilson表示,芯科实验室的配置将其配置存储在一次性可编程(OTP)寄存器中,因此,一旦配置完成,它便是永久不能更改。

除了要基于先前的故障获得最佳实践之外,故障注入攻击比设计抵抗更难。但是,可以使用故障注入工具进行一定量的硅前验证。Synopsys验证部门的研发总监Zongyao Wen说:“故障注入工具可以生成单个或多个故障,包括静态或瞬态故障、全局或局部故障。”

了解敏感性很重要。“敏感性分析可以在设计过程中进行,但是由于在实施和制造过程中可能会出错,因此必须在成品零件上进行测试并以此作为最终结果。” Cadence航空航天和国防解决方案主管Steve Carlson表示,“但在设计过程中发现问题比在制造完成后再发现要好。”

Chen同意这一观点,“如果确定了特定的攻击面,且高安全性资产需要被保护,则vwin 攻击非常有可能,安全识别需求的满足只是成功的一半。” 也就是说,开发安全威胁模型是任何验证或测试的重要前奏,但它太容易就陷入一些精细的设想中。

Tortuga Logic的Althoff说:“现实攻击可能非常简单,而理论攻击却非常精巧和新颖,我们正在寻找它们之间的差异。”

IAR Systems的Povey同意这一说法,他说:“挑战不是过度设计这些东西,安全才是大家的共识。”

Althoff表示,该模型还应该与安全模型融合在一起,因为某些篡改事件可能是意外的,非有意而为之。“为了安全,我们一直专注于故意性。在现实生活中,人们往往弄错。”他说。

由于仿真不能保证防篡改,因此必须在出厂之前进行测试。这在过去意味着要雇用有经验的人尝试闯入芯片——这仍然是一种选择。但是,也有一些工具能帮助芯片完成检测任务并发现缺陷。一种称之为ChipWhisperer的开放源代码工具可以用很小的代价执行许多此类旁通道攻击,它不使用强RF信号的攻击,还有一种价格更高的ChipSHOUTER盒可以处理这种类型的攻击。

也可以从封测和芯片公司购买更复杂的商业级工具。“还有其他工具,但它们是商业级的。”Rambus的Best说: “例如,Rambus差分功率分析工作站(DPAWS)是一款白帽黑客产品,用于测试电源信息泄漏的鲁棒性。ChipWhisperer更像是业余爱好者级别的产品,用于对设备进行二元测试,确认设备的好坏及牢固性。”

DPAWS比ChipWhisperer的功能更多,但使用起来也更困难。Best说:“总是可以通过电子方式分析芯片并交付机密。但是,使用‘全侵入式’失败分析工具(FA)攻击芯片很昂贵,并且需要掌握复杂的商用设备,对使用者的技能要求也很高。”

从所有这一切看来,没有一种特别好的方法可以使芯片防篡改。像许多安全问题一样,必须根据预期的攻击模型在早期设计阶段做出决策。必须权衡成本力量与成功攻击的后果,并列出潜在的保护措施,保证其中一些或所有措施可以在给定的设计中实现。

如果要寻找安全的芯片,也没有适用于所有设备的简单清单。成本是一个考虑因素,更多的保护需要更多的钱。Maxim Integrated的Jones表示:“安全的程度取决于客户愿意支付的价格。对于(成本低于)20美分的芯片来说,安全是不可能实现的。花50美分,一个芯片能满足一些安全要求;支付5美元,一个芯片就可以达到一流的水平。”

特定技术也将根据系统的类型和范围而有所不同。“ 篡改嵌入式微控制器……通过ROM中的固件用于单个脱机功能,与在云端缓存的服务器多核CPU完全不同。即使使用相同的Intel / AMD处理器,无论是在一个消费者的PC,还是在农场服务器或军事应用中,需要保护的机密/高价值资产也大不相同。” Chen说。

关于芯片的保护没有行业标准,甚至很难在网上找到有关大型保护措施的讨论。实际上,这项业务会有些荒谬。任何公司都不想单纯吹嘘自己的强大保护能力,因为这只会吸引更多的攻击者。

“在许多设备中,防范措施的使用或实施方式都是隐藏的,” Chen说。“营销或记录所使用的技术可能会给对手太多的信息。”

责任编辑:gt

-

芯片

+关注

关注

455文章

50714浏览量

423136 -

物联网

+关注

关注

2909文章

44557浏览量

372755 -

网络

+关注

关注

14文章

7553浏览量

88729

发布评论请先 登录

相关推荐

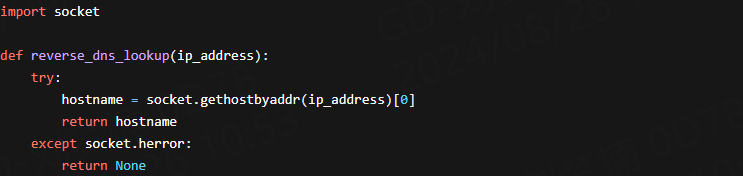

网络攻击中常见的掩盖真实IP的攻击方式

从 IPv4 到 IPv6,网络世界的进化之路

蓝牙AES+RNG如何保障物联网信息安全

IP定位技术追踪网络攻击源的方法

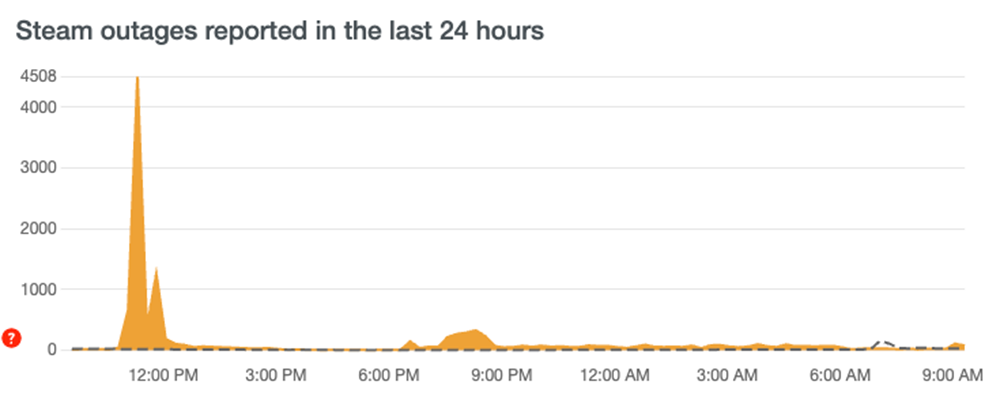

Steam历史罕见大崩溃!近60个僵尸网络,DDoS攻击暴涨2万倍

IP 地址欺骗:原理、类型与防范措施

网络世界是攻击者的下一个主战场,阻止窃取秘密及芯片反向工程的方法

网络世界是攻击者的下一个主战场,阻止窃取秘密及芯片反向工程的方法

评论