arp攻击原理

一般情况,arp攻击得到主要目的是使网络无法正常通信,主要包括一下两种行为。

1.攻击主机制造假的arp应答,并发送给局域网中除被攻击之外的所有主机。arp应答中包含被 攻击主机的IP地址和虚假的MAC地址。

2.攻击主机制造假的arp应答,并发送给被攻击的主机,arp应答中包含除被攻击攻击主机之外的所有主机的IP地址和虚假的MAC地址。

3.只要执行上诉arp攻击行为中的一种就可以实现被攻击主机和其他主机无法通信。

例如:如果希望被攻击主机无法访问互联网,就需要对网关发送或被攻击主机发送虚假的arp应答。当网关接受到虚假的ARP应答跟新ARP条目后,如果网关再发送数据给pcl时,就会发送到虚假的MAC地址导致通信故障。

4.某些arp病毒会向局域网中的所有主机发送ARP应答,其中包含网关IP地址和虚假的MAC地址。局域网中的主机收到ARP应答跟新ARP表后,就无法和网关正常通信,导致无法访问互联网。

ARP欺骗的原理

1.一般情况下,ARP欺骗并不是使网络无法正常通信,而是通过冒充网关或其他主机使得到达网关或主机的流量通过攻击进行转发。通过转发流量可以对流量进行控制和查看,从而控制流量或得到机密信息。

2.ARP欺骗发送arp应答给局域网中其他的主机,其中包含网关的IP地址和进行ARP欺骗的主机MAC地址;并且也发送了ARP应答给网关,其中包含局域网中所有主机的IP地址和进行arp欺骗的主机MAC地址。当局域网中主机和网关收到ARP应答跟新ARP表后,主机和网关之间的流量就需要通过攻击主机进行转发。冒充主机的过程和冒充网关相同。

arp攻击怎么解决

相信绝大数的用户对ARP病毒都不会陌生,如果本机遭受到ARP攻击,电脑数据就会向指定地址传送,一般最为明显的现象就是电脑无故出现断网的情况,并且网络时连时断,会成为扰乱局域网中其它电脑上网的罪魁祸首。那么ARP攻击怎么解决?下面装机之家分享一下Win7系统反ARP攻击的方法,来看看吧。

方法/步骤:

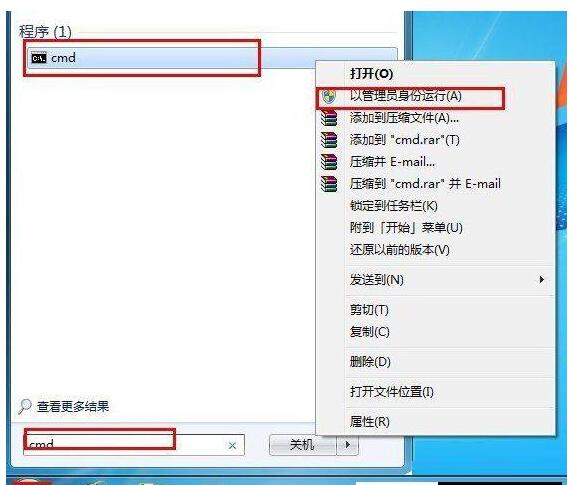

首选我们点击“开始菜单”按钮,搜索“CMD”,右击“CMD”选择以管理员身份运行,如下图所示:

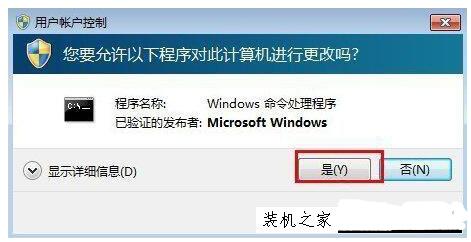

点击“是”,如下图所示:

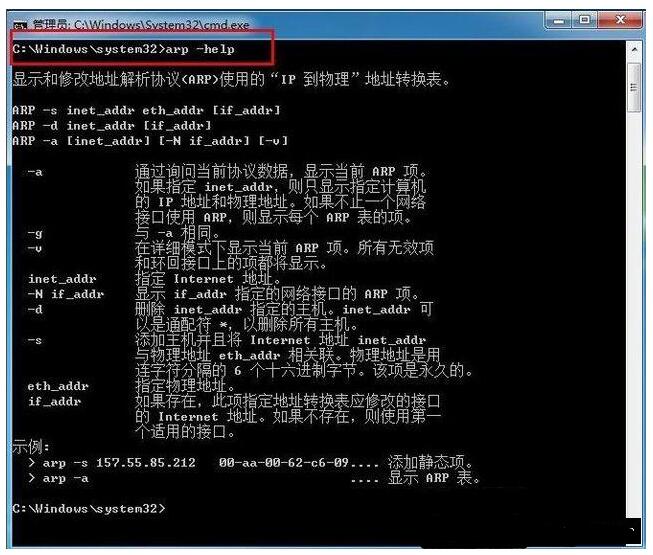

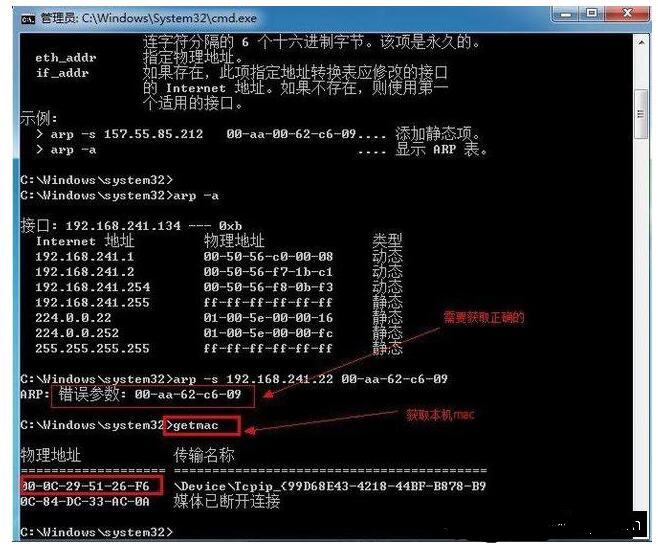

我们输入命令“arp -help”,能够查看所有ARP命令的用途。

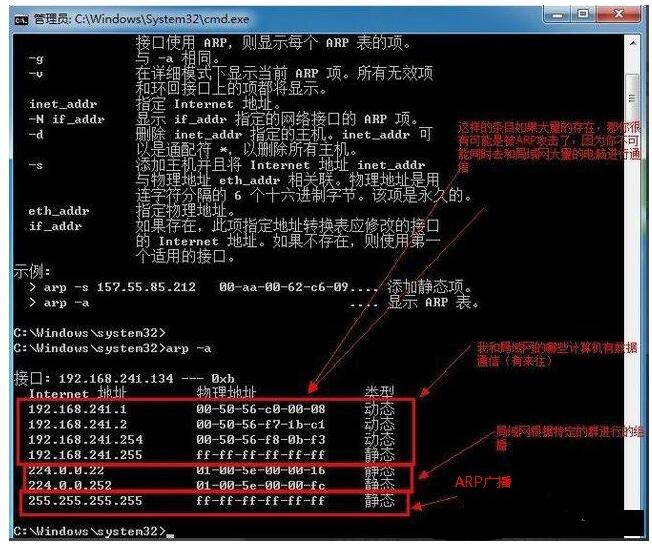

我们使用“ARP -A”命令,查看是否遭受到了ARP攻击,如下图所示。

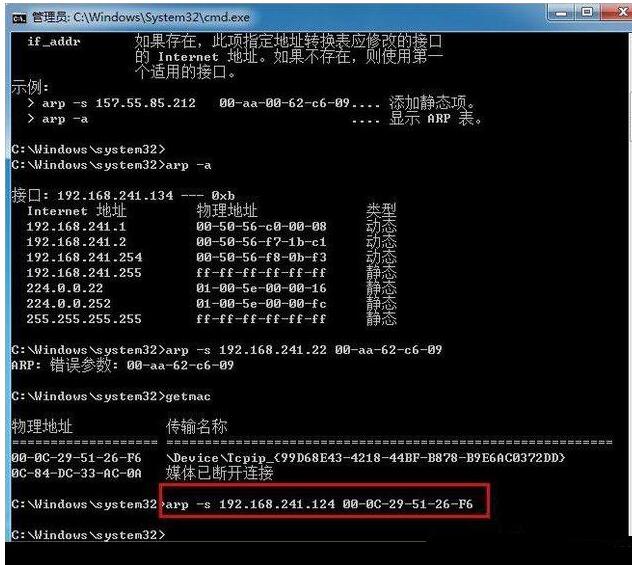

添加MAC-IP的映射,本机IP对应本机MAC,命令如图:

以上就是装机之家分享的Win7系统反ARP攻击的方法,方法十分简单,按照以上步骤即可解决。

责任编辑:YYX

-

通信

+关注

关注

18文章

6024浏览量

135949 -

网关

+关注

关注

9文章

4444浏览量

51053 -

ARP

+关注

关注

0文章

50浏览量

14740

发布评论请先 登录

相关推荐

网络攻击中常见的掩盖真实IP的攻击方式

DDoS服务器攻击是怎么回事?

静态 ARP 表项的潜在问题

ESP8266硬件地址无法解析ARP请求的原因?

可以通过ESP8266 SDK访问ARP缓存吗?

esp8266使用etharp_request() 的ARP请求异常怎么解决?

DDoS有哪些攻击手段?

高防CDN是如何应对DDoS和CC攻击的

如何手动往esp32 arp列表中添加自定义的arp绑定信息?

苹果Mac设备易成为企业环境黑客攻击目标

使用ntopng和NetFlow/IPFIX检测Dos攻击(下)

STM32F429能否通过设置源地址滤过将非业务主机的arp广播报文滤掉?

随机通信下多智能体系统的干扰攻击影响研究

DDoS攻击的多种方式

CSRF攻击的基本原理 如何防御CSRF攻击

arp攻击原理_arp攻击怎么解决

arp攻击原理_arp攻击怎么解决

评论