物理不可克隆功能 (PUF) 用于密码学和嵌入式安全 IC 中,以生成按需密钥,这些密钥在使用后立即被删除。PUF 技术如此有效的原因在于它基于随机物理因素(不可预测和不可控制),这些因素在制造过程中自然存在和/或偶然引入。因此,PUF 几乎不可能复制或克隆。

PUF 技术本身会为其相关的安全 IC 生成数字指纹。然后将此数字指纹用作唯一密钥/秘密,以支持加密算法和服务,包括加密/解密、身份验证和数字签名。如果有人试图使用微探测或其他侵入性技术来寻找 PUF 密钥,此活动将破坏用于构建 PUF 密钥的敏感电路并使输出无用。这就是 PUF 技术如何为嵌入式系统提供如此强大的安全性。

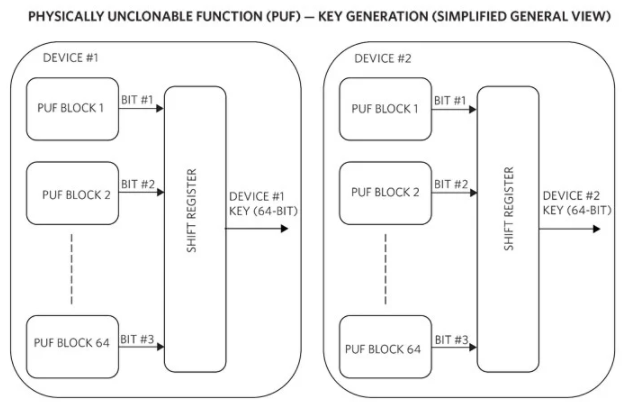

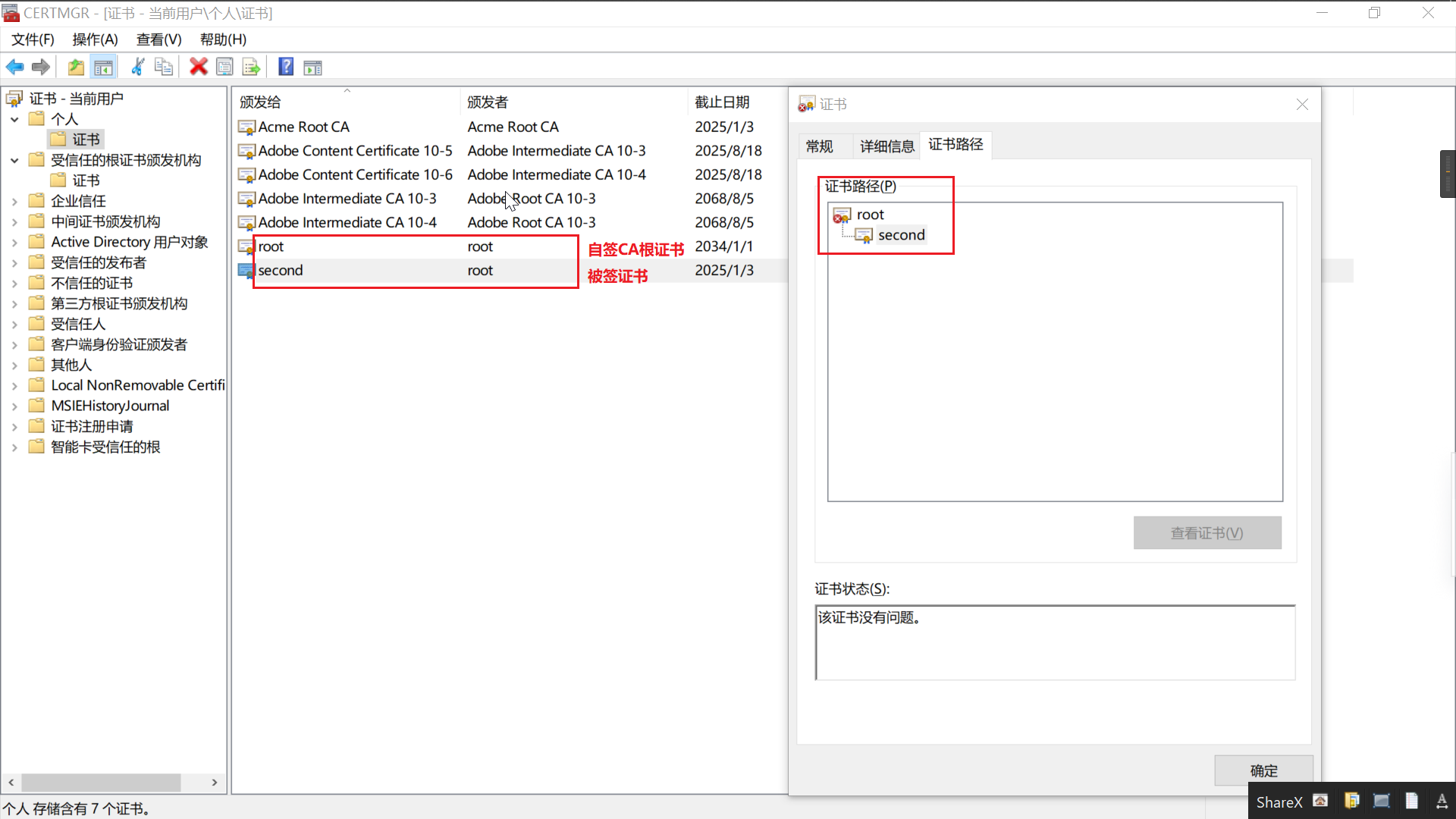

图 1提供了两个独立示例设备的简化总体视图,每个示例设备都有一个基于 64 位 PUF 的密钥。

图 1. 这是两个设备及其 PUF 密钥生成块的简化总体视图。

图 1 中的每个器件都有 64 个不同的 PUF 块,可生成 1 位数据。然后移位这些位以创建 64 位密钥。现在我们的目标是为这些设备中的每一个配备独立的键,这些键在电压、温度和使用年限方面都是可重复的。设备 1将生成一个密钥,该密钥将具有与设备 2生成的密钥不同的足够位数。但是,每个设备键都将在指定的电压和温度范围内保持不变。

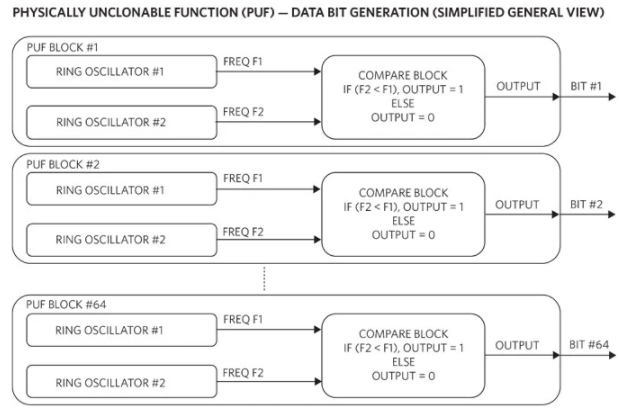

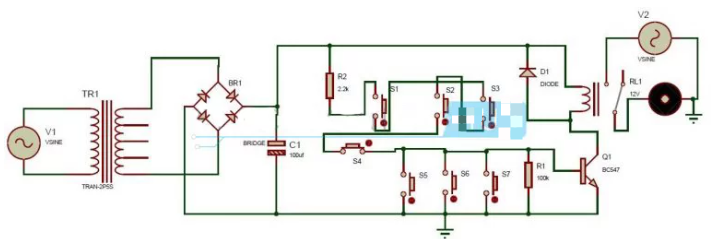

让我们详细考虑其中一个设备的 PUF 块的潜在实现。图 2提供了一个基于环形振荡器频率变化的简单 PUF 实现方案。

图 2. 使用环形振荡器生成 PUF 数据位。

对于这个例子,我们假设每个 PUF 模块都有两个环形振荡器,它们产生的频率略有不同。在 PUF 块 1 中,F1 将与 F2 略有不同,这将使比较块根据 F2 是否比 F1 快来产生位 0 或位 1。

这种设计对电压、温度和年龄变化有何帮助?我们将比较两个值来生成位,而不是基于一个频率输出。因此,如果更高的电压 F2 增加,F1 也会增加,但两个值之间的增量应该保持非常相同。这导致使用不同的施加电压产生相同的位值。温度和老化的影响可以以类似的方式减轻。

当 PUF 块 2 到 64 被实例化时,它们内部的环形振荡器块将以不可预知的方式产生彼此略有不同的频率。这导致位 1 到 64 的位模式不可预测。虽然无法预测整体位模式,但产生的实际位模式是可重复的,因为每个块总是产生相同的位。

你不能偷一把不存在的钥匙

Maxim Integrated 推出了一种名为ChipDNA的 PUF 技术实施方案。它不像我们讨论过的那样基于环形振荡器。相反,ChipDNA 从根本上根据 MOSFET 半导体器件的vwin 特性自然发生的随机变化和不匹配运行。这种随机性源于与前面描述的因素相似的因素:氧化物变化、阈值电压的器件到器件不匹配、互连阻抗,以及通过不完美或不均匀的沉积和蚀刻步骤在晶圆制造中存在的变化。ChipDNA 还采用专利方法运行,以确保每个 PUF 电路生成的唯一二进制值具有高加密质量,并保证在温度、电压和设备寿命期间可重复。

审核编辑:郭婷

-

MOSFET

+关注

关注

147文章

7156浏览量

213140 -

半导体

+关注

关注

334文章

27286浏览量

218070 -

振荡器

+关注

关注

28文章

3832浏览量

139032

发布评论请先 登录

相关推荐

对称加密技术在实际应用中如何保障数据安全?

RK3568国产处理器_教学实验箱_操作教程:1-22 密码学编程实验

艾体宝洞察 一文读懂最新密码存储方法,揭秘密码存储常见误区!

浅谈PUF技术如何保护知识产权

鸿蒙开发:Universal Keystore Kit密钥管理服务 密钥派生介绍及算法规格

鸿蒙开发接口安全:【@ohos.security.huks (通用密钥库系统)】

上海发布PUF团体标准,推进物联网安全高质量发展

恩智浦:向后量子密码学迁移,我们应该怎么做?

PUF技术成为密码学中最好的保护之一

PUF技术成为密码学中最好的保护之一

评论