如果你与网络安全有关,你就知道它使用了自己独特的、不断发展的语言。术语和缩略语是清晰写作的敌人,受到网络安全专家的喜爱。因此,我们创建了一个全面的网络安全词汇表,解释了常用的网络安全术语、短语和技术。我们设计此列表是为了揭开安全专业人员在描述安全工具、威胁、流程和技术时使用的术语的神秘面纱。我们会定期更新它,希望你会发现它是有用的。

网络安全术语的A-D

A

Access control访问控制

调节谁可以和谁不可以查看敏感数据或资源的安全程序。它包括两个部分:认证和授权(见下文)。

Account takeover帐户接管

网络犯罪分子通过窃取的凭证获得对合法账户的访问权的一种攻击。然后,网络犯罪分子可以利用这种访问进行金融欺诈、数据渗透、内部网络钓鱼攻击等。

APT高级持续性威胁

一种有针对性和持续的网络攻击。仅由高度复杂的攻击者和民族国家执行,其目的是尽可能长时间地在网络中保持不被发现。APTs可以有不同的目标,包括网络间谍、经济利益和黑客行动。

Alert fatigue警报疲劳

当安全专业人员收到如此多的安全警报时,他们对这些警报变得不敏感。警报疲劳会导致安全团队错过或忽略重要的警报。

Allow-list允许列表

一个具有特权访问的IP地址、域名、应用程序和电子邮件地址的列表。凡是不在允许名单(有时也称为白名单)上的人和事都被默认为拒绝。

Antivirus反病毒(AV)

一种扫描和删除设备上的恶意软件的软件程序。

Application controls应用程序控制

一种网络安全技术,防止安装和执行未经授权的应用程序。

Assume breach假设漏洞

一种基于假设一个组织已经被攻破或将被攻破的网络安全策略。

Attack path攻击路径

攻击者利用漏洞链渗透到组织中的一种可视化方式。

Attack surface攻击面

一个组织的IT资产暴露在威胁者面前的总和,不管是有意的还是无意的,都有可能进入一个组织。

Attack vector攻击媒介

攻击者用来获得对IT基础设施的未授权访问的方法。攻击向量也被称为威胁向量。常见的攻击载体包括泄露的凭证、内部威胁和网络钓鱼。

Authentication认证

保证用户是他们所声称的人的一种方式。认证通常与授权(见下文)一起发生,是访问控制(见上文)的一部分。

Authorization授权

一种确定用户是否应该获得对敏感数据或资源的访问的方法。授权通常与认证(见上文)搭配进行,是访问控制(见上文)的一部分。

B

Backdoor后门

访问计算机系统的一种未经授权的方式,绕过了系统的安全措施。

Backup备份

一个系统数据的副本。拥有一个备份意味着如果你的数据丢失或被盗,你可以恢复它。

Banker Trojan木马病毒

一种木马恶意软件,它从银行机构的客户那里窃取敏感信息。

Baselining基准法

弄清你的网络中的正常行为是什么。巴塞尔法则使组织更容易识别异常活动。

Behavioral analysis行为分析

一种安全方法,通过使用大数据、人工智能、机器学习和分析来了解IT环境中用户和实体的行为,从而发现异常情况。

Black box testing黑盒测试

在不事先了解系统内部运作方式的情况下测试系统。

Black hat黑帽子

出于恶意侵入系统的犯罪分子。

Blue team蓝队

安全专业人员,其工作是保护一个组织免受网络攻击。

Botnet僵尸网络

被恶意软件感染并由威胁参与者远程控制的互联网连接设备网络。

网络犯罪分子使用僵尸网络执行分布式拒绝服务攻击(DDoS-见下文)、发送垃圾邮件和挖掘加密货币。许多受害者,如果不是大多数受害者,也不知道他们的IT资产是僵尸网络的一部分。

Bring-Your-Own-Device自带设备(BYOD)

允许员工使用个人设备而不是公司设备连接到组织的网络并访问业务应用程序和数据的策略。

Brute force蛮力

一种反复尝试的黑客方法,用于猜测登录信息和加密密钥。网络犯罪分子尝试所有可能的字符组合,直到他们能够验证其中一个。

Bug

攻击者可以利用软件或硬件漏洞威胁对系统进行未经授权的访问。

Bug bounty program漏洞赏金计划

由组织设立的倡议,鼓励个人寻找并披露软件漏洞和缺陷以换取奖励。

BEC商务电子邮件泄露

一种电子邮件骗局,网络犯罪分子伪装成高级管理人员,诱骗受害者分享敏感信息或汇款。也被称为CEO欺诈。

C

Clickjacking点击劫持

恶意行为者诱骗用户点击恶意链接的一种攻击,方法是使链接看起来与实际情况不同。

Cloud computing云计算

交付计算资源(虚拟存储、服务器、软件等)。在互联网上作为一种按需服务。

Cobalt Strike

一种用于Windows系统的渗透测试工具,可模拟对手的攻击方式。网络犯罪分子也使用Cobalt Strike进行攻击。

CVEs常见漏洞和暴露

已公开披露的安全漏洞和暴露。

CVSS通用漏洞评分系统

用于评估软件漏洞的严重性和风险的开放框架。

Credential stuffing凭据填充

自动将受威胁的登录详细信息列表注入可能使用相同凭据进行未经授权访问的其他在线帐户。

Credential theft证件失窃

一种网络犯罪类型,威胁参与者窃取登录凭据以访问安全的帐户、系统和网络,并收集敏感数据和/或提升访问权限。

Critical infrastructure关键基础设施

对一个国家的福祉至关重要的系统、网络、资产、设施、服务和流程。对它们的损坏或破坏可能会对一个国家的经济、安全或公共卫生和安全产生灾难性的影响。

Crypter加密

攻击者使用的软件,用于加密、混淆和操纵恶意代码,使其看起来像无害的程序并逃避安全控制。

Cryptojacking加密劫持

秘密劫持服务器或终端以挖掘加密货币。

Cyber incident网络事件

威胁信息系统的完整性、保密性和/或可用性的事件。

Cyber kill chain网络杀伤链

描述定向网络攻击的各个阶段的模型。洛克希德·马丁公司根据“杀戮链”的军事概念开发了这一模型。洛克希德·马丁公司的杀戮链有七个阶段:侦察、武器化、交付、开发、安装、指挥和控制,以及对目标采取行动。

Cyber security网络安全

保护网络、连接互联网的设备和数据免受攻击或未经授权访问的做法。网络安全有时也被称为信息技术安全。

Cyber warfare网络战

一个民族国家对另一个民族国家发动的网络攻击或一系列攻击。

D

Dark web暗网

未被搜索引擎索引或通过标准网络浏览器访问的加密网络内容。用户需要专门的软件来访问黑暗 网络,如隐形互联网项目(I2P)或Tor浏览器。这些浏览器通过第三方服务器发送用户网页请求,隐藏 其IP地址。

Data at rest 静态数据

存储中的数据。它没有被访问或使用。

Data breach数据泄露

敏感、机密或受保护的数据被未经授权的一方访问的网络事件。

Data exfiltration数据外泄

网络罪犯或内部人士未经授权将数据转移到公司系统之外。

Data in transit传输中的数据

当前从一个系统或设备传输到另一个系统或设备的数据。也称为动态数据。

Data in use正在使用的数据

系统正在处理、读取、访问、擦除或更新的数据。

Data leak数据泄露

由于内部错误而导致敏感数据意外暴露给未经授权的个人。

DLP数据丢失预防

可以检测和阻止对关键或敏感数据的未经授权访问的技术和流程。也称为防止信息丢失、防止数 据泄漏和防止挤出技术。

Data mining数据挖掘

分析大型数据集以发现模式、异常和其他有价值信息的过程。在网络安全方面,数据挖掘可以帮助组织更快、更准确地识别安全威胁。

Decryption解密

将加密数据转换为原始状态的过程。

Defense-in-Depth纵深防御

一种网络安全战略,它以分层的方式使用多个安全控制来保护系统免受威胁参与者的攻击。

DoS拒绝服务攻击

一种网络攻击,其中威胁参与者使机器和其他网络资源对其预期用户不可用。DoS攻击通常通过向目标主机/网络发送大量非法通信量请求来实施。

Denylist拒绝列表

阻止或拒绝访问的IP地址、URL、域名和其他元素的列表,也称为黑名单或阻止名单。

Dictionary attack词典攻击

一种暴力破解攻击,网络犯罪分子试图通过使用自动化工具在密码字段中输入熟悉的单词和短语来侵入受密码保护的系统。

Digital footprint数字足迹

每个互联网用户在从事数字活动时留下的独特的个人数据踪迹。

DDoS分布式拒绝服务

一种使用多种攻击通信量来源的DoS攻击。DoS攻击使用单一攻击流量来源。攻击者经常使用 僵尸网络进行DDoS攻击。

Domain hijacking域名劫持

未经原注册人许可擅自更改或窃取域名系统(DNS)注册的行为。

自动和非自愿地将恶意代码下载到用户设备。当威胁参与者将恶意元素注入合法网站时,大多数 下载驱动攻击就会发生。用户通常甚至不需要点击或下载任何东西。一旦他们访问该网站,他们的设 备就会被感染。

Dwell time停留时间

威胁行为者在被发现之前在受害者环境中花费的时间。

扩展阅读

Morphisec(摩菲斯)

Morphisec(摩菲斯)作为移动目标防御的领导者,已经证明了这项技术的威力。他们已经在5000多家企业部署了MTD驱动的漏洞预防解决方案,每天保护800多万个端点和服务器免受许多最先进的攻击。事实上,Morphisec(摩菲斯)目前每天阻止15,000至30,000次勒索软件、恶意软件和无文件攻击,这些攻击是NGAV、EDR解决方案和端点保护平台(EPP)未能检测和/或阻止的。(例如,Morphisec客户的成功案例,Gartner同行洞察力评论和PeerSpot评论)在其他NGAV和EDR解决方案无法阻止的情况下,在第零日就被阻止的此类攻击的例子包括但不限于:

勒索软件(例如,Conti、Darkside、Lockbit)

后门程序(例如,Cobalt Strike、其他内存信标)

供应链(例如,CCleaner、华硕、Kaseya payloads、iTunes)

恶意软件下载程序(例如,Emotet、QBot、Qakbot、Trickbot、IceDid)

Morphisec(摩菲斯)为关键应用程序,windows和linux本地和云服务器提供解决方案,2MB大小快速部署。

免费的Guard Lite解决方案,将微软的Defener AV变成一个企业级的解决方案。让企业可以从单一地点控制所有终端。请联系我们免费获取!

虹科是在各细分专业技术领域内的资源整合及技术服务落地供应商。虹科网络安全事业部的宗旨是:让网络安全更简单!凭借深厚的行业经验和技术积累,近几年来与世界行业内顶级供应商Morphisec,DataLocker,SSC,Mend,Apposite,Profitap,Cubro,Elproma等建立了紧密的合作关系。我们的解决方案包括网络全流量监控,数据安全,终端安全(动态防御),网络安全评级,网络仿真,物联网设备漏洞扫描,安全网络时间同步等行业领先解决方案。虹科的工程师积极参与国内外专业协会和联盟的活动,重视技术培训和积累。

此外,我们积极参与工业互联网产业联盟、中国通信企业协会等行业协会的工作,为推广先进技术的普及做出了重要贡献。我们在不断创新和实践中总结可持续和可信赖的方案,坚持与客户一起思考,从工程师角度发现问题,解决问题,为客户提供完美的解决方案。

-

网络安全

+关注

关注

10文章

3155浏览量

59698

发布评论请先 登录

相关推荐

人工智能助力网络安全:引领安全防护新纪元

伺服驱动器的安全防护措施

最有效的云服务器网络安全防护措施

国产网络安全主板在防御网络攻击中的实际应用

芯盾时代再次入选《嘶吼2024网络安全产业图谱》

电气安全防护有哪些

虹软科技获ISO/SAE 21434 网络安全管理体系认证

人工智能大模型在工业网络安全领域的应用

工业控制系统面临的网络安全威胁有哪些

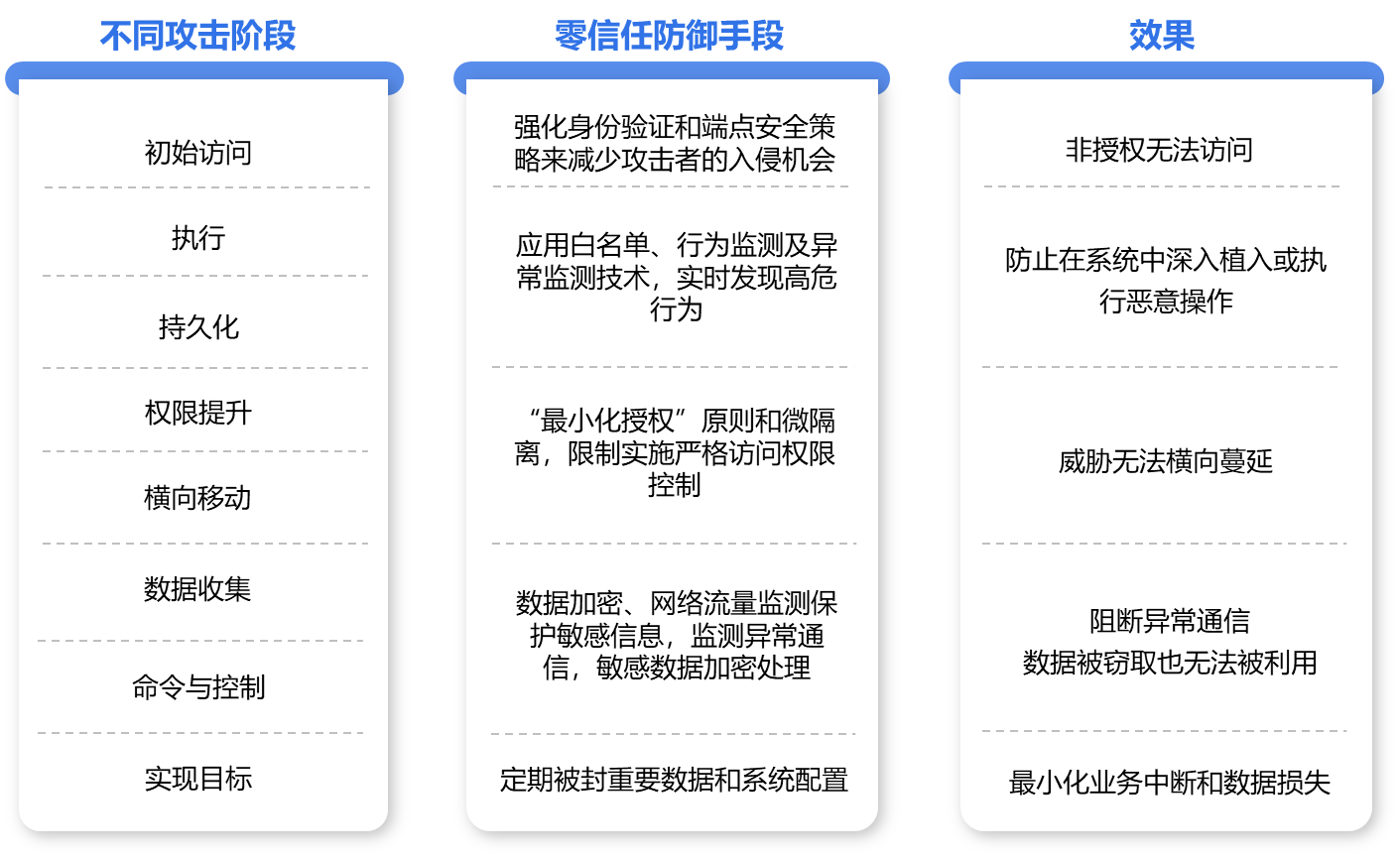

以守为攻,零信任安全防护能力的新范式

4G插卡路由器:安全可靠的网络安全解决方案

企业网络安全的全方位解决方案

4G无线路由器:为您的网络安全提供保护

虹科分享 | 终端安全防护 | 网络安全术语列表(上篇)

虹科分享 | 终端安全防护 | 网络安全术语列表(上篇)

评论