7月3日讯 德国波鸿鲁尔大学和美国纽约大学一组研究人员近日发布研究论文,称其在 LTE 数据链路层(Data Link Layer,又被称为第二层)协议中发现漏洞,可被黑客利用实现三种攻击途径,劫持用户通信流量,获取用户“网站指纹”。政客或记者最有可能成为此类攻击的目标。

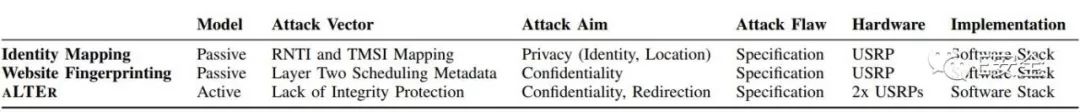

三种攻击途径包括:

两种被动攻击:攻击者可监控 LTE 流量,并确定目标详情。研究人员表示,攻击者可利用这些攻击收集用户流量有关的元信息(“身份映射攻击”),此外,攻击者还可确定用户通过其 LTE 设备访问的网站(“网站指纹识别攻击”)。

主动攻击——“aLTEr”:攻击者可操纵发送至用户 LTE 设备的数据。

LTE 作为一种最新移动通信标准,是数十亿人使用的日常通信基础设施。LTE 的设计目的是实现多种性能目标,如提供一系列安全功能提高传输率,降低网络延迟。除了常见的用例,LTE 还对关键基础设施和公共安全通信存在相关性。这些应用领域均要求具有弹性的 LTE 安全规范和实现,因为停电和攻击行为可能会带来巨大的风险。

虽然 LTE 规范考虑了多种安全功能,但它仍可能无法预测所有潜在的攻击,甚至难以覆盖现实生活实现用例中的一系列限制。

aLTEr主动攻击

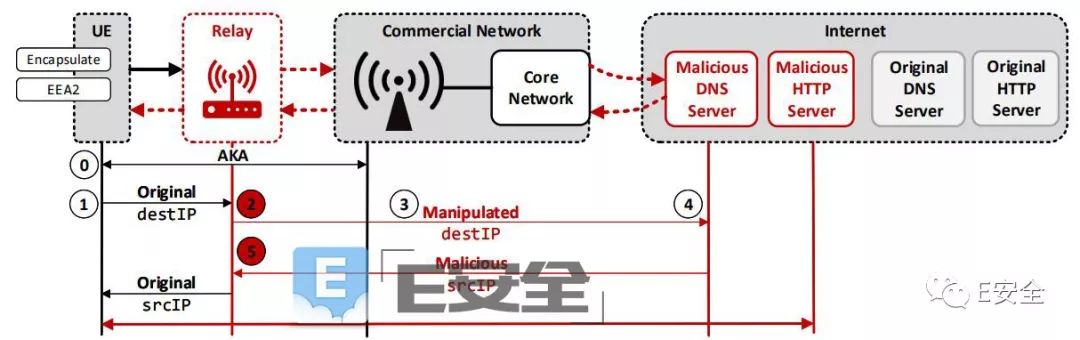

研究人员之所以将这种主动攻击称为“aLTEr”,其原因在于这种攻击具有入侵能力。研究人员在实验中修改 DNS 数据包将用户重定向至恶意站点(DNS欺骗)。

名为"aLTEr"的主动攻击,利用 LTE 用户数据缺失的完整性保护来执行选择密文攻击(Chosen-Ciphertext Attack)。LTE 网络的数据链路层协议采用 AES-CTR 加密用户数据,但由于未受到完整性保护,因此攻击者可对消息 Payload 进行修改。

5G 通信也受 aLTEr 攻击影响

除了 4G 网络,即将推出的 5G 通信标准也易受上述攻击影响。研究人员已经联系了 GSMA 和 3GPP 的安全团队,GSMA 协会已通知了网络提供商,并发出联络函通知 3GPP 规范机构。

3GPP 安全团队对 LTE 和 5G 规范进行了评估 ,并表示:

“5G 独立的安全架构能够抵御此类攻击,但在早期的实现过程中可能对 UP 完整性的支持有限。5G 将用户平面的完整性保护指定为可选,要成功防范 aLTEr 攻击,须正确配置网络,并支持 UE。”

3GPP 安全团队认为只有在 5G 中强制部署完整性保护才是可持续性对策。

这些攻击在现实生活中是否可行?

研究人员表示,使用软件定义的无线电(SDR)硬件和开源 LTE 栈实现在现实世界的商业网络中验证了上述攻击途径,并认为上述攻击会给用户带来现实威胁。

研究人员证明身份映射攻击可在商业网络中执行。研究人员在封闭的场景中使用三种不同的设备对 Alexa 排名前50的网站进行实验后发现网站指纹识别攻击的平均检测率约为90%。黑客需要借助 SDR 设备和自定义软件才能发起此类攻击。

aLETr 攻击须要利用类"黄貂鱼"工具

实施 aLETr4 攻击所需要的设备类似于 IMSI 捕捉器(例如黄貂鱼),美国执法部门通过此类设备诱骗目标将手机连接至伪基站。aLETr 攻击的执行方式与之类似,攻击者需要诱骗受害者将 LTE 设备连接至伪基站,然后攻击者的设备会将流量转发到真实的基站。因此,接近受害者(2公里范围内)对此类攻击非常重要性,无法从互联网上实施攻击,因为它要求攻击者出现在现场。

aLETr 攻击和 IMSI 捕捉器之间的区别在于:IMSI 捕捉器通过执行被动式中间人攻击确定目标的地理位置信息,而 aLETr 则能修改用户在其设备上看到的内容。

建议用户在访问目标网站之前,确认网站HTTPS证书有效。

-

移动通信

+关注

关注

10文章

2608浏览量

69838 -

数据链路

+关注

关注

0文章

25浏览量

8940 -

安全漏洞

+关注

关注

0文章

151浏览量

16709

原文标题:4G LTE网络曝安全漏洞! 用户流量易被劫持!

文章出处:【微信号:EAQapp,微信公众号:E安全】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

在LTE数据链路层协议中发现漏洞,可被黑客利用实现三种攻击途径

在LTE数据链路层协议中发现漏洞,可被黑客利用实现三种攻击途径

评论